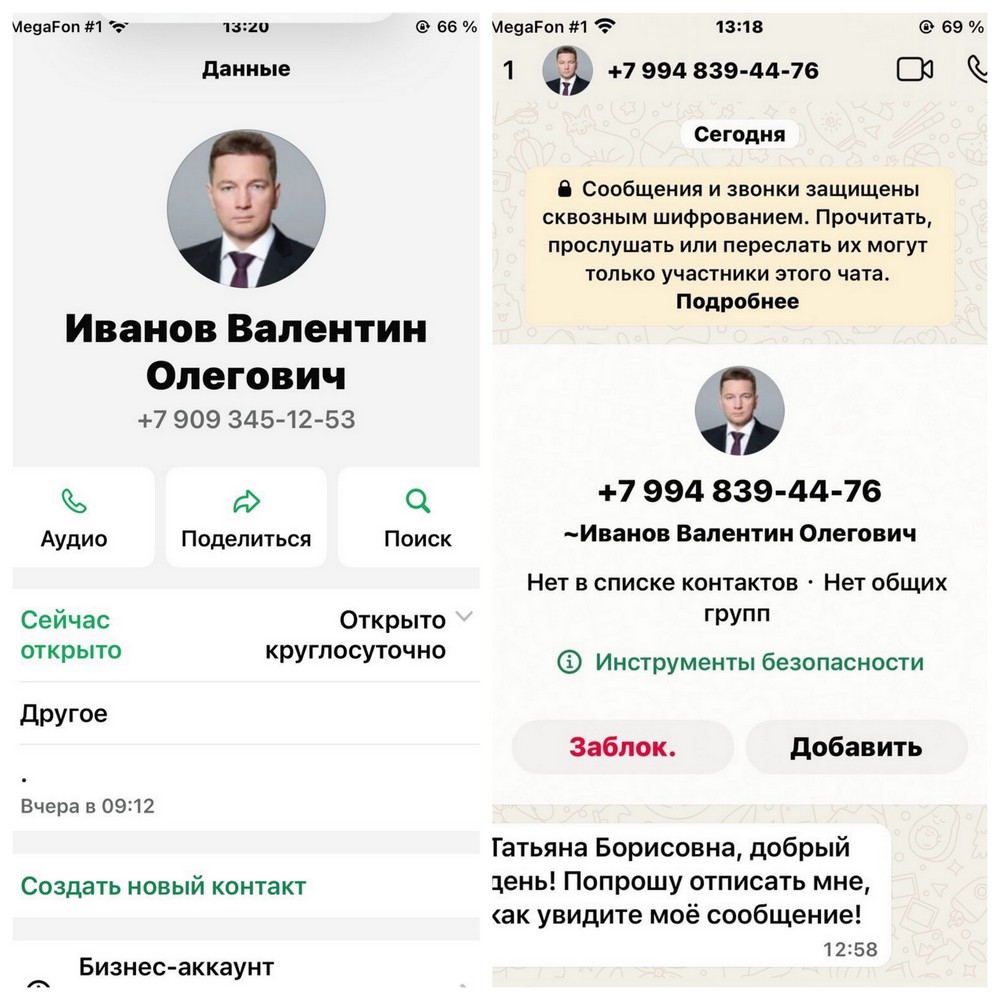

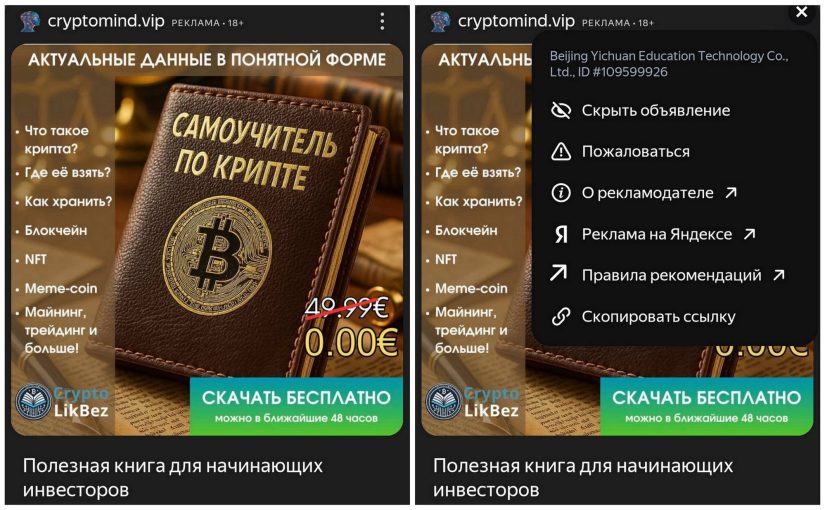

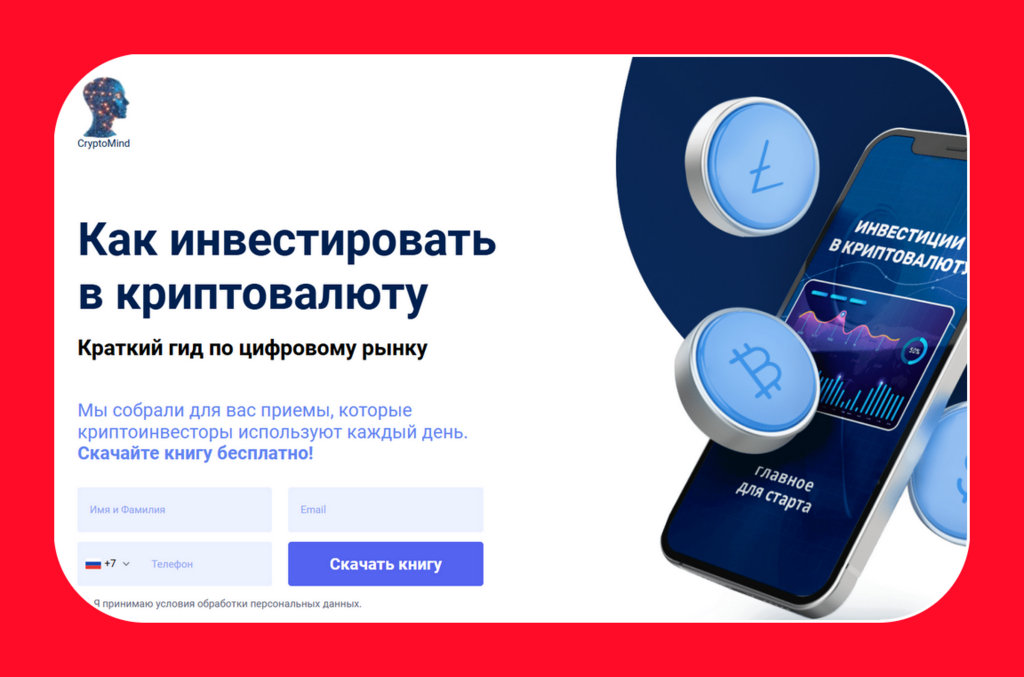

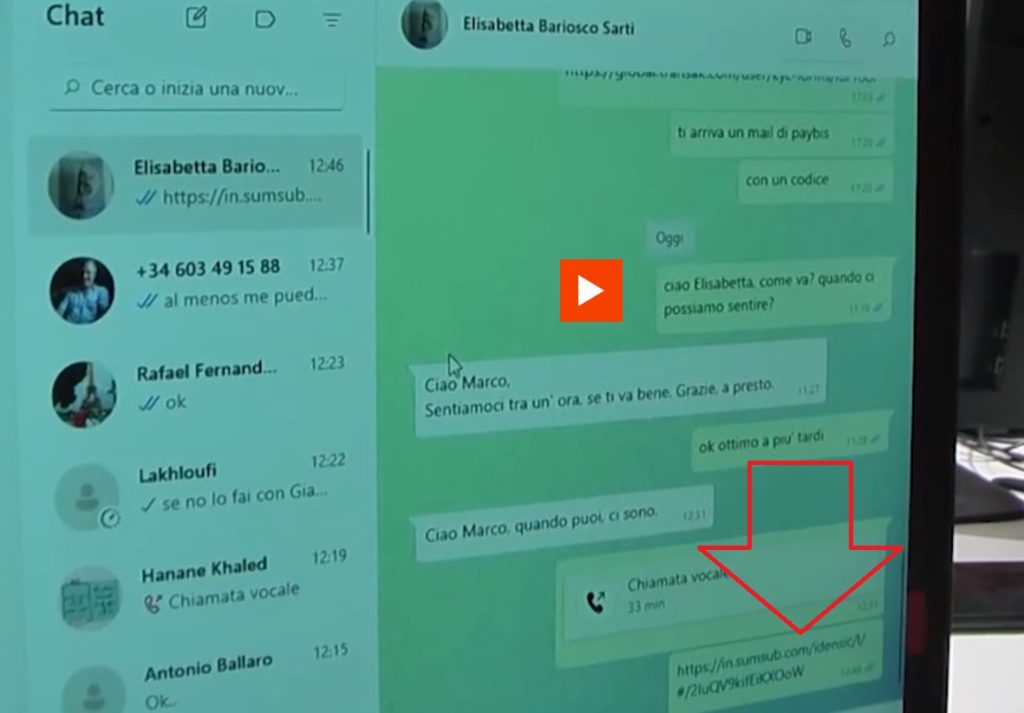

Схема выглядит безобидно: вам присылают «бесплатную книгу», «инструкцию», «антивирус», «обновление», «архив с фото» или «важный файл». Всё это приходит не через официальный магазин приложений, а в личку — в Telegram, WhatsApp или другой мессенджер. Дальше жертву подталкивают скачать и открыть вложение либо перейти по ссылке. Банк России в феврале 2026 года отдельно предупредил, что мошенники всё чаще рассылают именно такие «полезные» файлы в соцсетях и мессенджерах.

Главная ловушка в том, что человеку кажется, будто он получает документ или утилиту, а на деле ему подсовывают вредоносный файл. После открытия такого файла злоумышленники могут получить дистанционный контроль над устройством. По оценке Банка России, это даёт им возможность читать входящие SMS, смотреть журнал звонков и управлять функциями смартфона. То есть целью может быть не только кража переписки, но и захват кодов подтверждения, вход в банковские приложения и доступ к аккаунтам.

Особенно опасна эта схема на Android, потому что там пользователя можно убедить установить приложение из неофициального источника. Google прямо указывает: Play Protect проверяет приложения не только из Google Play, но и из сторонних источников, а также может блокировать установку непроверенных программ, которые запрашивают чувствительные разрешения и часто используются мошенниками для финансового обмана. Иными словами, если система ругается на файл из мессенджера, это не «перестраховка», а вполне конкретный сигнал опасности.

То, что это не теоретическая угроза, давно подтверждают исследователи. «Лаборатория Касперского» описывала кампанию, где пользователям Android рассылали якобы «приглашения на свадьбу», для просмотра которых нужно было установить вредоносный APK-файл; после этого запускался троян-шпион. В другом исследовании Kaspersky показала, что заражённые модификации WhatsApp распространялись через Telegram-каналы и специализированные сайты с неофициальными сборками. То есть мессенджер в таких схемах служит не только каналом общения, но и витриной для доставки вредоносного ПО.

Почему эта схема работает? Потому что она бьёт не по технике, а по психологии. Файл называют «книгой», «антивирусом» или «инструкцией», чтобы выключить настороженность. Иногда его отправляют от лица знакомого, «коллеги», «службы поддержки» или под актуальный повод — доставка, документ, фото, обновление безопасности. Банк России прямо пишет, что такие файлы маскируют под полезный контент, а затем используют заражённое устройство для хищения денег. Когда человек уже открыл файл, дальше мошенникам часто даже не нужно выманивать каждый код вручную: часть данных они получают прямо с телефона.

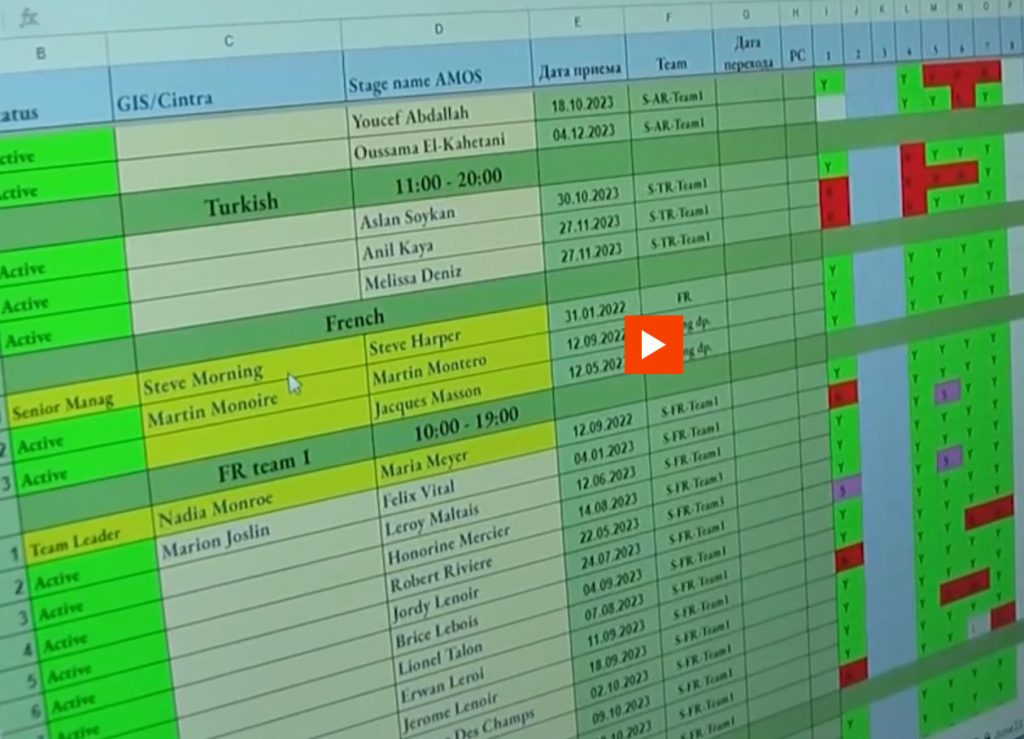

Отдельная проблема — мода на «моды», «взломанные версии» и «эксклюзивные сборки» мессенджеров. Пользователю обещают дополнительные функции, скрытые возможности или обход ограничений, а в нагрузку дают шпионский модуль. Kaspersky фиксировала, что такие заражённые версии WhatsApp распространялись через популярные Telegram-каналы, а число предотвращённых атак исчислялось сотнями тысяч. Популярность канала или сайта здесь ничего не гарантирует: если приложение скачано не из официального магазина, оно уже выходит из нормального контура безопасности.

Что делать на практике? Правило грубое, но рабочее: не открывать файлы и не устанавливать приложения, присланные незнакомцами или пришедшие «слишком вовремя» под актуальную легенду. Банк России советует просто не переходить по таким ссылкам, не открывать вложения и блокировать отправителя. Google рекомендует держать включённым Play Protect: он проверяет приложения, предупреждает о вредоносных программах, а в ряде случаев может отключать или удалять их. Если подозрительный файл уже открыт, нужно немедленно отключить устройство от сети, проверить телефон через защитное ПО, удалить сомнительное приложение и срочно сменить пароли от важных сервисов — прежде всего банка, почты и «Госуслуг».

Главный вывод прост. В 2026 году опасность в мессенджерах — это уже не только «ссылка на фишинговый сайт». Всё чаще человеку несут сам инструмент взлома — в виде «полезного файла». И чем убедительнее легенда, тем выше шанс, что жертва сама установит себе троян, который потом прочитает SMS, увидит звонки и поможет преступникам добраться до денег.